♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

[ منتدى نور المعرفة ]

النتائج 1 إلى 20 من 27

-

02-05-2016 03:14 PM #1

- تاريخ التسجيل

- Aug 2010

- المـشـــاركــات

- 4,317

- الــــدولــــــــة

- مغترب

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

مجموع الاوسمة: 47

مجموع الاوسمة: 47

-

22 أعضاء شكروا تشيزوكو على هذا الموضوع المفيد:

-

02-05-2016 04:12 PM #2

- تاريخ التسجيل

- Aug 2010

- المـشـــاركــات

- 4,317

- الــــدولــــــــة

- مغترب

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

مجموع الاوسمة: 47

مجموع الاوسمة: 47

رد: ♦||الشفرة والرسائل السرية || الألفية الثالثة||♦

[TABLE="class: grid, width: 200, align: center"]

رد: ♦||الشفرة والرسائل السرية || الألفية الثالثة||♦

[TABLE="class: grid, width: 200, align: center"]

أهلاً ومرحبًا بكم آل المعرفة المبدعين في عالم الشفرة والرسائل السرية..

سنبحر معًا اليوم في عالمٍ من الرموز الغامضة والحقب الزمنية المتفاوتة، لنتعرف على أسرارٍ لطالما سكنت الأركان المظلمة متواريةً عن الأنظار..

رجائي أن تستمتعوا معنا في خوض هذه الرحلة، وأن تتمكنوا من حل الشفرات الغامضة التي ستتحدى مهاراتكم التحقيقية والمتوزعة في أرجاء هذا الموضوع

فلننطلق معًا على بركة الله ^^

الشفرة هي مجموعة من العلامات أو الرموز أو الأرقام الخاصة التي تقوم مقام الكلمات العادية..

والقاعدة التي على أساسها يتم تفسير هذه الشفرة تسمى مفتاح الشفرة..

وعندما نقول شفرة فإننا بالعادة سنفكر في الرسائل السرية والجواسيس وما إلى ذلك.. ولكن الواقع هو أن الشفرات تحيط بنا في كل مكان!

هذه إحدى الشفرات التي نكاد نقابلها في كل يوم وتُعرف باسم "البار كود"..

تحمل في طياتها معلومات كاملة عن السلعة التي تشتريها من المتجر..

باستخدام جهاز قراءة هذه الشفرة يعرف البائع اسم السلعة وسعرها وبقية المعلومات المتعلقة بها..

ماذا عن هذه:

هل تعرف أن إشارة المرور عبارة عن شفرة أيضًا؟!

فهذه الأضواء الملونة تبين لنا متى يجب أن نتوقف أو نتحرك..!

عندما تدخل الرقم السري لبطاقة صرافك، أو تضع قفلاً رقميًا لدراجتك، فإنك تدخل عالم الشفرات دون أن تشعر!

إن نظام الشفرة قديمٌ قدم الكتابة نفسها..

بل إن نظام الكتابة في الحقيقة نوع من الشفرات..!

وقد بدأ ظهور الشفرات في التاريخ في عهد المصريين القدماء..

كان أهالي أسبارطة هم الأكثر قوة في اليونان القديمة وقد استخدموا عصا خاصة تسمى "سايتال" لإخفاء رسائلهم السرية..

فكان الرسول يصل إلى مدينة ما حاملاً رسالته، وبدلاً من قراءة الرسالة كان المستلم يأخذ حزام الرسول المليء بالأحرف العشوائية ويلفه على عصا سايتال لتظهر له الرسالة السرية!

كيف يحدث ذلك؟

تعلم معنا كيف يمكنك صنع عصا سايتال خاصة بك (كما يمكنك صنع نسخة مصغرة باستخدام القلم بدلاً من العصا ^^):

(كما يمكنك صنع نسخة مصغرة باستخدام القلم بدلاً من العصا ^^):

في اليونان القديمة كان هنالك رجلٌ يدعى بوليبياس، اخترع إحدى الشفرات الأولى..

حيث كتب الحروف الأبجدية في خانات شبكة مرقمة كهذه:

[TR]

[TD="align: center"]

[/TD]

[TD="align: center"]1

[/TD]

[TD="align: center"]2

[/TD]

[TD="align: center"]3

[/TD]

[TD="align: center"]4

[/TD]

[TD="align: center"]5

[/TD]

[TD="align: center"]6

[/TD]

[TD="align: center"]7

[/TD]

[/TR]

[TR]

[TD="align: center"]1

[/TD]

[TD="align: center"]أ[/TD]

[TD="align: center"]ب[/TD]

[TD="align: center"]ت[/TD]

[TD="align: center"]ث[/TD]

[TD="align: center"]ج[/TD]

[TD="align: center"]ح[/TD]

[TD="align: center"]خ[/TD]

[/TR]

[TR]

[TD="align: center"]2

[/TD]

[TD="align: center"]د[/TD]

[TD="align: center"]ذ[/TD]

[TD="align: center"]ر[/TD]

[TD="align: center"]ز[/TD]

[TD="align: center"]س[/TD]

[TD="align: center"]ش[/TD]

[TD="align: center"]ص[/TD]

[/TR]

[TR]

[TD="align: center"]3

[/TD]

[TD="align: center"]ض[/TD]

[TD="align: center"]ط[/TD]

[TD="align: center"]ظ[/TD]

[TD="align: center"]ع[/TD]

[TD="align: center"]غ[/TD]

[TD="align: center"]ف[/TD]

[TD="align: center"]ق[/TD]

[/TR]

[TR]

[TD="align: center"]4

[/TD]

[TD="align: center"]ك[/TD]

[TD="align: center"]ل[/TD]

[TD="align: center"]م[/TD]

[TD="align: center"]ن[/TD]

[TD="align: center"]هـ[/TD]

[TD="align: center"]و[/TD]

[TD="align: center"]ي[/TD]

[/TR]

[/TABLE]

نظام الشفرة يماثل نظام الإحداثيات على خريطة، فلكي تكتب مثلاً حرف الهاء باللغة المشفرة، عليك أن تبحث عن خانته في الشبكة..

فتقرأ رقم العمود الذي يقع فيه (5)، ثم رقم الصف (4)، فيكون العدد 45 هو المقابل لحرف الهاء..

وقد استعمل بوليبياس شفرته لإرسال إشارات عبر مسافات بعيدة بوضع مجموعات من الأواني الضخمة على جدارين لتوضيح المحورين (الإحداثيين)..

الجنرال الروماني الشهير يوليوس قيصر، استخدم شفرة بسيطة جدًا لإرسال رسائل إلى جنوده..

حيث كتب الحروف الأبجدية مرتين متتاليتين في صفّين على هذا النحو:

[TABLE="width: 500, align: center"]

[TR]

[TD]أ[/TD]

[TD]ب[/TD]

[TD]ت[/TD]

[TD]ث[/TD]

[TD]ج[/TD]

[TD]ح[/TD]

[TD]خ[/TD]

[TD]د[/TD]

[TD]ذ[/TD]

[TD]ر[/TD]

[TD]ز[/TD]

[TD]س[/TD]

[TD]ش[/TD]

[TD]ص[/TD]

[TD]ض[/TD]

[TD]ط[/TD]

[TD]ظ[/TD]

[TD]ع[/TD]

[TD]غ[/TD]

[TD]ف[/TD]

[TD]ق[/TD]

[TD]ك[/TD]

[TD]ل[/TD]

[TD]م[/TD]

[TD]ن[/TD]

[TD]هـ[/TD]

[TD]و[/TD]

[TD]ي[/TD]

[/TR]

[TR]

[TD]هـ[/TD]

[TD]و[/TD]

[TD]ي[/TD]

[TD]أ[/TD]

[TD]ب[/TD]

[TD]ت[/TD]

[TD]ث[/TD]

[TD]ج[/TD]

[TD]ح[/TD]

[TD]خ[/TD]

[TD]د[/TD]

[TD]ذ[/TD]

[TD]ر[/TD]

[TD]ز[/TD]

[TD]س[/TD]

[TD]ش[/TD]

[TD]ص[/TD]

[TD]ض[/TD]

[TD]ط[/TD]

[TD]ظ[/TD]

[TD]ع[/TD]

[TD]غ[/TD]

[TD]ف[/TD]

[TD]ق[/TD]

[TD]ك[/TD]

[TD]ل[/TD]

[TD]م[/TD]

[TD]ن[/TD]

[/TR]

[/TABLE]

كل حرف من الصف الأعلى في الرسالة المشفرة يُستبدل بالحرف المقابل له في الصف الأسفل..

كانت جمعية الروزكروشيين غاية في السرية، لدرجة أنه لا يُعرف عن أعضائها إلا حقائق قليلةٌ جدًا..

وقد اشتهرت هذه الجمعية في العصور الوسطى وادعت أنها تملك معرفةً سريةً للطبيعة والدين.. وكانوا يزعمون أنهم لا يشعرون بجوعٍ أو عطش، وأنهم قادرون على الاختفاء عن الأنظار والتحكم في الأرواح..

وكانت هذه الشبكة المشفرة هي إحدى الشفرات التي استخدموها:

وقد استخدمت الشعوب والجهات المختلفة شفرات مختلفة تلبي احتياجاتها وتتناسب مع محيطها..

فعلى سبيل المثال استخدم الصينيون القدماء قصائد الشعر كشفرات.. بحيث يختار الجنرالات قبل المعركة قصيدة معروفة ويعطون لكل حرف صيني في القصيدة معنى آخر ليتواصلوا من خلاله في المعركة..

وفي الكثير من المناطق حول العالم كان الناس يستخدمون الدخان نهارًا والنار ليلاً كإشارات لإرسال رسائلهم، وكان عليهم أن يتفقوا مسبقًا على ما تعنيه إشارة الدخان أو النار.. (بحيث يجعلون هنالك معنى معينًا مثلاً للدخان المستمر وآخر للدخان المتقطع وهكذا..)

أما البحارة فهم يستخدمون أحيانًا شفرة الأعلام الدولية لإرسال رسائل من سفينتهم إلى أي سفينة أخرى قريبة.. (الفكرة أشبه بالأعلام المستخدمة في سباقات السيارات ولكن هذه أعلام تم اختيارها وتحديد معانيها دوليًا) وبالرغم من أن معظم السفن تتواصل الآن عبر الراديو اللاسلكي، إلا أن الأعلام لا تزال مفيدة عندما يُراد الاتصال بشخصٍ ما يتحدث لغة مختلفة..

ويستخدم رجال العصابات السرية عادةً إشارات مشفرة باليد لإرسال رسائل سرية إلى باقي أفراد العصابة.. هذه الإشارات تشبه الحركات اليومية العادية..

اخترعت شفرة مورس في عام 1867 بواسطة "صمويل مورس" الذي استخدم مجموعات من النقط والشرط لتقوم مقام الحروف الهجائية..

هذه النقط والشرط تحولت إلى إشارات كهربية طويلة وقصيرة وأُرسلت خلال سلك التلغراف، وعلى الناحية الأخرى تعود هذه الإشارات الكهربية إلى صورتها الأصلية من نقط وشرط وتُسجل على شريط من الورق وتُقرأ بواسطة عامل التلغراف..

وفي الحرب العالمية الأولى استُخدم حبل الملابس المغسولة لإرسال شفرة مورس، بحيث تشير الملاءات إلى الشرط وأكياس الوسادات إلى النقط..!

ويمكن كذلك استخدام شفرة مورس كإشارات خطر بأن تُضاء ومضات طويلة وقصيرة من كشاف كهربائي..

إذا ما ضلّ رحّالة طريقهم في منطقة نائية من العالم كالصحارى أو القارة القطبية الجنوبية (أنتاركتيكا) فإن بإمكانهم أن يستخدموا علامات إنقاذ خاصة كإشارات للطائرات التي تمر بهم..

وبإمكانهم صنع أحجام كبيرة من هذه العلامات والأشكال باستخدام بقايا الصخور وفروع الأشجار ووضعها في مكان واضح من الأرض حتى يتمكن الطيار من ملاحظتها بسهولة..

يمكنك كذلك استخدام الصور والألوان والرموز لإرسال رسائل مشفرة، وتتميز الألوان بأنها وسيلة جيدة لإعطاء معلومات بسيطة بسرعة كبيرة..

والمراسلة بالصور يمكن أن تكون أيضًا أكثر أمانًا من المراسلة بالكتابة، فالأعداء عادةً يتجاهلون الأشياء التي تشبه رسمًا أو شكلاً بلا معنى..

وتُستخدم الألوان كثيرًا في التشفير في حياتنا اليومية..

فعلى سبيل المثال يمكنك قراءة بيانات مختلفة على الخريطة باستخدام الألوان فقط إن امتلكت مفتاح الخريطة، مثل أماكن تواجد الثروات النباتية أو الحيوانية أو المعدنية المختلفة، أو حتى ديانات الدول..

مثال آخر:

وأحد أقوى الأمثلة التاريخية على استخدام الصور في التشفير، هو جواز السفر الذي اخترعه لويس الرابع عشر خلال القرن السابع عشر..

حيث كان جوازًا مشفرًا تملؤه المعلومات المختلفة عن حامله..

كان عبارة عن ورقة يدل لونها على البلد الأصلي لصاحبها، ويدل شكلها على عمره، والخطوط أسفل الاسم تخبرنا بطوله، وطول الشريط المعقود أعلى الوثيقة تخبرنا ما إذا كان الشخص متزوجًا أم لا، والزخرفة على طول الإطار تدل على غناه..

بل إن هنالك علاماتٍ أخرى خفية تخبرنا ما إذا كان صادقًا، غنيًا، أو ذكيًا..!

بهذه الطريقة يمكن للبلد معرفة الكثير من المعلومات عن حامل الجواز، كما يمكنها كشف الجوازات المزورة أو المسروقة بسهولة..!

التعديل الأخير تم بواسطة تشيزوكو ; 16-05-2016 الساعة 09:35 PM

-

16-05-2016 03:30 PM #3

- تاريخ التسجيل

- Aug 2010

- المـشـــاركــات

- 4,317

- الــــدولــــــــة

- مغترب

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

مجموع الاوسمة: 47

مجموع الاوسمة: 47

رد: ♦||الشفرة والرسائل السرية || الألفية الثالثة||♦

[TABLE="width: 500, align: center"]

رد: ♦||الشفرة والرسائل السرية || الألفية الثالثة||♦

[TABLE="width: 500, align: center"]

في بعض الأحيان يكون إخفاء رسالة سرية عادية أسهل من تشفيرها، وذلك بوضعها في مكان غير متوقع أو جعلها صغيرةً جدًا أو غير مرئية..

هل يمكنكم تخمين بعض هذه الأماكن السرية؟

قام مرةً سفيرٌ يوناني قديمٌ في فارس بإرسال معلومات إلى وطنه اليونان بطريقةٍ سريةٍ جدًا..

فقد حلق شعر رأس خادمه ثم طبع الرسالة السرية على فروة رأسه..!

وعندما نما شعره مجددًا، أرسله السفير بالرسالة إلى موطنه، ولم يكن عليهم هناك سوى حلق شعر الخادم لقراءة الرسالة..!

ويمكن كذلك استخدام الحبر السري الذي لا يظهر إلا عند تعريضه لمواد كيماوية معينة، أو لحرارة مثلاً..

أتعرف بأن بإمكانك استخدام حبرك السري الخاص؟

يمكنك عمل ذلك عن طريق غمس نهاية عود ثقاب أو عود أسنان في عصير ليمون، ثم كتابة الرسالة بالعود.. وبعد أن تجف لن يبقى أثرٌ للكتابة.. وكل ما عليك فعله لقراءة الرسالة هو تعريضها لحرارة النار من بعيد مثل شمعة أو مكواة.. وستظهر الحروف بوضوحٍ بعدها

وتستخدم بعض الجهات كذلك طريقة النقاط المصغرة..

حيث يتم تصغير الرسالة عشرات المرات حتى يصبح حجمها أقل من مليمترٍ واحد!

ويتم إخفاء هذه النقطة المصغرة في خطابٍ عاديٍّ مثلاً، وتُقرؤ باستخدام كاميرا خاصة، تم استخدامها لتصغير الرسالة بادئ الأمر..

مثلما يمكن رؤية أو قراءة الشفرات والرسائل السرية، يمكن سماعها أيضًا..!

فكثيرًا ما استُخدمت الأبواق والطبول والصفارات وحتى بعض أنواع الأغاني الخاصة لنقل رسائل عبر مسافات بعيدة..

والجواسيس مثلاً يستخدمون عبارات مشفرة وكلماتٍ سرية عندما يبعثون رسائل أو يتعارفون مع بعضهم..

أمثلة:

ظلت القبائل الأفريقية لسنين عديدة تستخدم أصوات طبولٍ معينة لإرسال رسائل لا يفهمها الأجانب..

ولا يزال أهالي جزيرة لاجوميرا الجبلية في الشمال الغربي لقارة أفريقيا يستخدمون لغة الصفير القديمة لإرسال رسائل عبر جانبي الوادي المنحدر.. بل إن شفرة التصفير لا تزال تُستخدم حتى من قبل حكام المباريات الرياضية..!

وكما هو معروف فإن شفرة مورس قد تم استخدامها كذلك كشفرة صوتية..

وفي أثناء الحرب العالمية الثانية، أذاع راديو BBC رسائل شخصية للعائلات في نهاية نشرات الأخبار.. بعض هذه التهاني العائلية كانت بالفعل رسائل مشفرة مرسلةً إلى عملاء سريين يعملون في فرنسا المحتلة..

منذ القرن الخامس عشر، بدأ الناس باستخدام آلات للتشفير ليصعب فك شفرتها، ولكن الخطر الأكبر كان وقوع هذه الآلة في أيدي العدو..

وقد تم اختراع أول آلة شفرة بسيطة عام 1499 على يد الإيطالي ليون باتستا ألبرتي، وعُرفت باسم قرص ألبرتي للشفرة..

فكرة الشفرة بسيطة وشبيهة بشفرة القيصر التي ذكرناها سابقًا، حيث يُستبدل كل حرف من القرص الكبير بالحرف المقابل له من القرص الصغير..

الفرق هو أن آلة الشفرة يمكن إعادة استخدامها مع تغيير طريقة قراءة الشفرة كل مرة، بحيث يتفق الطرفان على طريقة القراءة كل مرة..

(على سبيل المثال مفتاح الشفرة هو A=N ، فيتم تغيير وضعية القرص ليتقابل الحرفان المطلوبان وتُقرأ الشفرة حسب الترتيب الظاهر.. ويمكن تغيير هذا المفتاح بين فترةٍ وأخرى)..

قرص ألبرتي للشفرة بسيط جدًا ويمكن صنعه يدويًا

وفي القرن الثامن عشر قام توماس جيفرسون الذي أصبح لاحقًا رئيسًا للولايات المتحدة الأمريكية باختراع آلة تشفير رائعة تسمى عجلة الشفرة..

تتألف العجلة في الأساس من 25 قرصًا (بعض النماذج تحوي أقراصًا أقل أو أكثر) مكتوبٌ على كلٍّ منها الحروف الهجائية كاملة ولكن بترتيب عشوائي..

يتم صف الحروف لتكوين رسالة مفهومة في أحد الأسطر، ونحصل في المقابل على العديد من الأسطر ذات الحروف غير المفهومة..

نختار عشوائيًا أحد هذه الأسطر غير المفهومة وندونه في الرسالة..

ولفك الشفرة، سيستخدم مستقبل الرسالة عجلته الخاصة ويرتب هذه الحروف العشوائية عليها ليشكل سطرًا..

ومن بين الأسطر العديدة غير المفهومة سيكون هنالك سطرٌ واحدٌ مفهوم يشكّل الرسالة السرية

مثال:

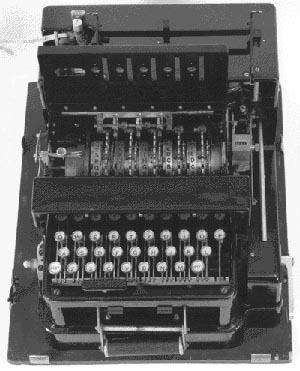

أما إحدى أشهر آلات التشفير عبر التاريخ فهي الآلة الغامضة إنيجما..

آلة إنجيما تشبه في شكلها آلة طباعةٍ غريبة.. تحوي بداخلها العديد من التروس التي دونت عليها الحروف الهجائية بما يشبه إلى حدٍّ ما عجلة جيفرسون..

وبمجرد أن تضغط على أحد أحرف لوحة المفاتيح فإن حرفًا آخر سيظهر أمامك على الشاشة ليكون حرف الشفرة!

المعقد في الآلة هو احتوائها على عدة تروس مختلفة في مواضع مختلفة منها، وبمجرد تغيير طريقة توصيل المفاتيح الكهربائية يمكن الحصول على طرق تشفير مختلفة.. وهذا يعني إمكانية تغيير حروف الشفرة ملايين المرات!

مما يجعل من عملية اختراق شفرة إنيجما أمرًا شبه مستحيل..

كلما تم اختراع شفرة جديدة، يعتقد العالم بأنها غير قابلةٍ للاختراق مطلقًا..

ولكن معظم الشفرات تحوي مفاتيح تمكننا من فكها، ومعظمها ينتهي المطاف باختراقها..

كيف إذًا يمكننا اختراق شفرةٍ ما؟

الفكرة الأساسية تكمن في هذه المعلومة:

في كل لغة هنالك حروف تتكرر في الكلمات أكثر من بقية الحروف..

كان العرب من أوائل من لاحظ هذا في اللغة العربية.. ففي عام 1412 أدرك العالم العربي القلقشندي أهمية هذه المعلومات في اختراق الشفرات..

في اللغة الإنجليزية على سبيل المثال يُعتبر الحرف E هو الأكثر تكرارًا، يليه الحرف T ..

لنجرب معًا إذًا اختراق الشفرة التالية:

JBBQ JB FK QEB PQOBBQ KBUQ TBBH

للوهلة الأولى تبدو الشفرة معقدةً ومحكمةً ولا معنى لها..

ولكن لنرى ما هي أكثر الحروف تكرارًا فيها؟

سنجد أن الحرف B تكرر 9 مرات..

ويليه الحرف Q الذي تكرر 5 مرات..

نحن الآن نعرف المعلومة القائلة بأن الحرفين الأكثر تكرارًا في اللغة الإنجليزية هما الحرف E ثم T ..

لنجرب إذًا استبدال الحرف B في الشفرة بالحرف E..

والحرف Q في الشفرة بالحرف T ..

[TR]

[TD="align: center"]H[/TD]

[TD="align: center"]B[/TD]

[TD="align: center"]B[/TD]

[TD="align: center"]T[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]Q[/TD]

[TD="align: center"]U[/TD]

[TD="align: center"]B[/TD]

[TD="align: center"]K[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]Q[/TD]

[TD="align: center"]B[/TD]

[TD="align: center"]B[/TD]

[TD="align: center"]O[/TD]

[TD="align: center"]Q[/TD]

[TD="align: center"]P[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]B[/TD]

[TD="align: center"]E[/TD]

[TD="align: center"]Q[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]K[/TD]

[TD="align: center"]F[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]B[/TD]

[TD="align: center"]J[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]Q[/TD]

[TD="align: center"]B[/TD]

[TD="align: center"]B[/TD]

[TD="align: center"]J[/TD]

[/TR]

[TR]

[TD="align: center"]

[/TD]

[TD="align: center"]E[/TD]

[TD="align: center"]E[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]T[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]E[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]T[/TD]

[TD="align: center"]E[/TD]

[TD="align: center"]E[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]T[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]E[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]T[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]E[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]

[/TD]

[TD="align: center"]T[/TD]

[TD="align: center"]E[/TD]

[TD="align: center"]E[/TD]

[TD="align: center"]

[/TD]

[/TR]

[/TABLE]

[TABLE="class: grid, width: 200, align: center"]

لمعرفة بقية الرسالة يمكننا الإفادة من المعلومة التي تقول بأن الحروف التالية هي الأكثر شيوعًا في الإنجليزية (بعد حرفي E و T):

S, I, R, N, D, A

ويمكننا كذلك تخمين محتوى الرسالة من خلال معرفتنا بالكلمات الإنجليزية المحتملة.. مثلاً:

T_E من المحتمل جدًا أن تكون THE..

وتتفاوت طبعًا صعوبة فك الشفرة حسب صعوبة الشفرة نفسها..

فشفرة إنيجما على سبيل المثال كانت من أكثر الشفرات صعوبة في الاختراق عبر التاريخ..

فقد كان على مخترقيها معرفة الأوضاع الأساسية للتروس فيها، ثم إعادة محاولة اختراقها يوميًا بسبب إمكانية تغيير استخدام التروس فيها.. وقد تم اختراع آلات مخصوصة لهذه المهمة..

أهذا يعني أنه لا توجد هنالك شفرة لا يمكن اختراقها؟

إحدى الشفرات صعبة الاختراق هي شبكة العدل التي اخترعها شارلز هوينستون..

يتم رسم شبكة من 25 خانة، ويتم تعبئة الخانات الأولى بكلمة مفتاحية تم الاتفاق عليها من قبل الطرفين..

على سبيل المثال كلمة wonderful.. ثم يتم ملء بقية الخانات ببقية الأحرف الأبجدية باستثناء تلك الواردة في الكلمة المفتاحية..

[TR]

[TD="align: center"]E[/TD]

[TD="align: center"]D[/TD]

[TD="align: center"]N[/TD]

[TD="align: center"]O[/TD]

[TD="align: center"]W[/TD]

[/TR]

[TR]

[TD="align: center"]A[/TD]

[TD="align: center"]L[/TD]

[TD="align: center"]U[/TD]

[TD="align: center"]F[/TD]

[TD="align: center"]R[/TD]

[/TR]

[TR]

[TD="align: center"]I/J[/TD]

[TD="align: center"]H[/TD]

[TD="align: center"]G[/TD]

[TD="align: center"]C[/TD]

[TD="align: center"]B[/TD]

[/TR]

[TR]

[TD="align: center"]S[/TD]

[TD="align: center"]Q[/TD]

[TD="align: center"]P[/TD]

[TD="align: center"]M[/TD]

[TD="align: center"]K[/TD]

[/TR]

[TR]

[TD="align: center"]Z[/TD]

[TD="align: center"]Y[/TD]

[TD="align: center"]X[/TD]

[TD="align: center"]V[/TD]

[TD="align: center"]T[/TD]

[/TR]

[/TABLE]

[TABLE="class: grid, width: 200, align: center"]

أولاً سيتم كتابة الرسالة، مثلا:

They have been caught

الترجمة: لقد تم القبض عليهم.

سيتم تقسيم هذه الرسالة إلى أزواج (حرفين حرفين):

TH / EY / HA / VE / BE / EN/ CA / UG / HT

ثم سنبحث عن الزوج الأول (TH) على الشبكة ونتخيّلهما يشكلان زاويتين أو ركنين متقابلتين لشبكة جديدة هي جزء من الشبكة الكبيرة:

[TR]

[TD="align: center"]E[/TD]

[TD="align: center"]D[/TD]

[TD="align: center"]N[/TD]

[TD="align: center"]O[/TD]

[TD="align: center"]W[/TD]

[/TR]

[TR]

[TD="align: center"]A[/TD]

[TD="align: center"]L[/TD]

[TD="align: center"]U[/TD]

[TD="align: center"]F[/TD]

[TD="align: center"]R[/TD]

[/TR]

[TR]

[TD="align: center"]I/J[/TD]

[TD="align: center"]H

[/TD]

[TD="align: center"]G

[/TD]

[TD="align: center"]C

[/TD]

[TD="align: center"]B

[/TD]

[/TR]

[TR]

[TD="align: center"]S[/TD]

[TD="align: center"]Q

[/TD]

[TD="align: center"]P

[/TD]

[TD="align: center"]M

[/TD]

[TD="align: center"]K

[/TD]

[/TR]

[TR]

[TD="align: center"]Z[/TD]

[TD="align: center"]Y

[/TD]

[TD="align: center"]X

[/TD]

[TD="align: center"]V

[/TD]

[TD="align: center"]T

[/TD]

[/TR]

[/TABLE]

[TABLE="class: grid, width: 500, align: center"]

لدينا الآن هذه الشبكة الوردية الجديدة، في ركنين متقابلين منها يكمن حرفا الزوج الأول من الرسالة TH ..

ما هما الحرفان اللذان يشكلان الركنين الآخرين من هذه الشبكة الوردية؟

B و Y

إذًا بدلاً من الحرفين TH سنكتب الحرفين YB في الرسالة المشفرة..

وهكذا نتابع الأمر مع بقية الأزواج.. نتخيل شبكة افتراضية يشكّل الزوج المرغوب ركنيها، ثم نكتب الحرفين الواقعين في الركنين المقابلين في الرسالة المشفرة..

وهكذا سيكون بديل الزوج التالي: EY هو DZ ..

وبالنسبة للحروف التي تقع في نفس الصف أو العمود مثل EN ، فسنختار الحرف التالي له في الصف أو العمود (وقد نعود للبداية عند الضرورة)، فتكون شفرة EN هي WD ..

وهكذا ستصبح الرسالة:

YBDZILZOIWWDIFGPBY

وليتمكن الطرف الآخر من فك الشفرة، عليه أن يعرف الكلمة المفتاحية (WONDERFUL هنا) وأن يرسم الشبكة ويملأ حروفها بالكلمة المفتاحية أولا ثم ببقية الحروف الناقصة، ويبدأ بتقسيم الرسالة المشفرة إلى أزواج، ييتخيل كل زوج كركنين لشبكة تخيلية، ثم يستبدلهما بالحرفين في الركنين المقابلين، وهكذا..

أي أنه سيتبع نفس طريقة التشفير في فك هذه الشفرة.. ويمكن طبعًا تغيير الكلمة المفتاحية بين فترةٍ وأخرى..

والطريقة الوحيدة لاختراق شبكة العدل هي البحث عن أزواج الحروف التي تظهر معًا..

ففي كثيرٍ من اللغات، نجد أن بعض أزواج الحروف غالبًا ما تظهر مع بعضها..

ففي اللغة الإنجليزية مثلاً نجد أن TH و HE يظهران معًا في العديد من الكلمات المختلفة.. ومعرفة هذه الازدواجية الشائعة من الحروف يمكن أن تساعدك في كسر شفرة العدل..

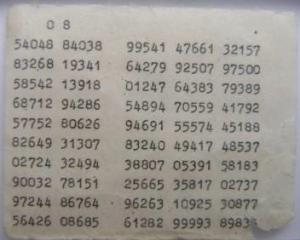

إحدى نظم الشفرة التي لا يمكن كسرها بالفعل هي قائمة المرة الواحدة..

ويمكن تطبيقها بأكثر من طريقة، وهذه إحدى الأمثلة عليها:

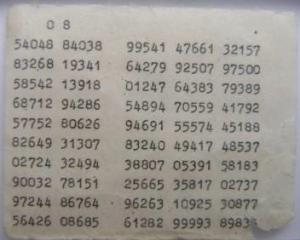

سنكتب قائمة من الأعداد العشوائية كهذه:

ستكون لدى مرسل الرسالة ولدى مستقبلها نسخة من هذه القائمة..

ثم سنتفق على ترقيم الأحرف بالأرقام حسب الترتيب الأبجدي، هكذا:

[TR]

[TD="align: center"]أ[/TD]

[TD="align: center"]ب[/TD]

[TD="align: center"]ت[/TD]

[TD="align: center"]ث[/TD]

[TD="align: center"]ج[/TD]

[TD="align: center"]ح[/TD]

[TD="align: center"]خ[/TD]

[TD="align: center"]د[/TD]

[TD="align: center"]ذ[/TD]

[TD="align: center"]ر[/TD]

[TD="align: center"]ز[/TD]

[TD="align: center"]س[/TD]

[TD="align: center"]ش[/TD]

[TD="align: center"]ص[/TD]

[TD="align: center"]ض[/TD]

[TD="align: center"]ط[/TD]

[TD="align: center"]ظ[/TD]

[TD="align: center"]ع[/TD]

[TD="align: center"]غ[/TD]

[TD="align: center"]ف[/TD]

[TD="align: center"]ق[/TD]

[TD="align: center"]ك[/TD]

[TD="align: center"]ل[/TD]

[TD="align: center"]م[/TD]

[TD="align: center"]ن[/TD]

[TD="align: center"]هـ[/TD]

[TD="align: center"]و[/TD]

[TD="align: center"]ي[/TD]

[/TR]

[TR]

[TD="align: center"]1[/TD]

[TD="align: center"]2[/TD]

[TD="align: center"]3[/TD]

[TD="align: center"]4[/TD]

[TD="align: center"]5[/TD]

[TD="align: center"]6[/TD]

[TD="align: center"]7[/TD]

[TD="align: center"]8[/TD]

[TD="align: center"]9[/TD]

[TD="align: center"]10[/TD]

[TD="align: center"]11[/TD]

[TD="align: center"]12[/TD]

[TD="align: center"]13[/TD]

[TD="align: center"]14[/TD]

[TD="align: center"]15[/TD]

[TD="align: center"]16[/TD]

[TD="align: center"]17[/TD]

[TD="align: center"]18[/TD]

[TD="align: center"]19[/TD]

[TD="align: center"]20[/TD]

[TD="align: center"]21[/TD]

[TD="align: center"]22[/TD]

[TD="align: center"]23[/TD]

[TD="align: center"]24[/TD]

[TD="align: center"]25[/TD]

[TD="align: center"]26[/TD]

[TD="align: center"]27[/TD]

[TD="align: center"]28[/TD]

[/TR]

[/TABLE]

والآن لدينا مثلاً هذه الرسالة:

خطير

باستبدال أحرفها بالأرقام حسب الترتيب الأبجدي كما في الجدول السابق ستصبح:

7 16 28 10

والآن سنذهب إلى قائمة الأرقام ونكتب الرسالة عن طريقها.. كيف؟

سنبدأ من أعلى اليسار ونسير بترتيبٍ أفقي.. كل عدد (المكون من 5 خانات) سيمثل حرفًا..

مثلاً في القائمة أعلاه لدينا أولاً: 54048 هذا العدد سيكون خاصًا بالحرف الأول من الرسالة، وهو حرف الخاء..

رمزنا لحرف الخاء قبل قليل بالرقم 7 حسب ترتيبه الأبجدي..

علينا الآن أن نضيف الرقم 7 إلى العدد 54048..

7+54048= 54055

الآن سنكتب العدد الناتج في قائمة جديدة.. وسنتابع بشكل أفقي مع بقية الأحرف..

وهكذا ستصبح كلمة خطير كالتالي:

54055

84054

99569

47671

وعندما يستقبل الطرف الآخر هذه الأعداد، سيكون عليه أن يطرح منها الأعداد التي لديه في القائمة الرئيسية، ثم يستبدل كل رقم ناتج بالحرف المقابل له حسب الترتيب الأبجدي ليحصل على الرسالة..

وتُستخدم قائمة الأرقام لمرة واحدة فقط ويتم تغييرها في كل مرة (وقد يكون لدى الطرفَين مجموعة كبيرة من القوائم ليستخدماها بالترتيب)، وهكذا تصبح هذه الشفرة مستحيلة الكسر..

وهكذا نصل إلى نهاية رحلتنا في عالم الشفرات..

آمل حقًا أن تكونوا قد استمتعتم واستفدتم منه ^^

وفي المرة القادمة التي تسجل فيها دخولك إلى المنتدى، تذكر أنك تتعامل مع شفرة كلمة المرور.. بل إن كل تعاملك مع الحاسوب يعتمد على شفرة لغة 01 ..

وكلما نظرت إلى نفسك في المرآة تذكر أنك حصلت على لون شعرك وبشرتك وملامحك عن طريق الشفرة الأعقد على الإطلاق.. الحمض النووي.. شفرة الحياة

نلقاكم على خير في مواضيع قادمة بإذن الله ^^

وبانتظار حلكم للتحديات الثمانية ^^

المرجع الرئيسي: كتاب: الشفرة والرسائل السرية. لجانيت ويلر..

رابط الموضوع:

-

16-05-2016 11:17 PM #4

- تاريخ التسجيل

- Jun 2013

- المـشـــاركــات

- 898

- الــــدولــــــــة

- السعودية

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

السلام عليكم شكرا على الموضوع القيم -

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

السلام عليكم شكرا على الموضوع القيم -

-

17-05-2016 02:46 PM #5

- تاريخ التسجيل

- Apr 2014

- المـشـــاركــات

- 3,354

- الــــدولــــــــة

- كندا

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

مجموع الاوسمة: 46

مجموع الاوسمة: 46 رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

وعليكم السلام ورحمة الله وبركاته

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

وعليكم السلام ورحمة الله وبركاته

ياللفخامة *^*

أتعبت مَن بعدك تشيكو أنا منذهلة منبهرة بروعة ما أرى وأقرأ

موضوع شيق مفعم بالحيوية .. مبارك ألف مبارك الألفية الثالثة وعقبى للمائة ^_^

أتعلمين نحن العرب أيضا عندنا شيفرة هل قرأت متن تحفة الأطفال ؟ في نهايتها في البيت التالي توجد شيفرة

أبياته ند بدا لذي النهى تاريخها بشرى لمن يتقنها

.. وإذا اتبعنا التالي

ا ب ج د ه و ز ح ط ي ك ل م ن س ع ف ص ق ر ش ت ث خ ذ ض ظ غ

1 2 3 4 5 6 7 8 9 10 20 30 40 50 60 70 80 90 100 200 300 400 500 600 700 800 900 1000

ند بدا

50 + 4 + 2 + 4 + 1= 61 وهو عدد أبيات متن تحفة الأطفال

بشرى لمن يتقنها

2 + 300 + 200 + 1 + 30 + 40 + 50 + 10 + 400 + 100 + 50 + 5 + 1= 1189 تاريخ النظم

-

17-05-2016 10:56 PM #6

- تاريخ التسجيل

- May 2011

- المـشـــاركــات

- 804

- الــــدولــــــــة

- عمان

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

مجموع الاوسمة: 17

مجموع الاوسمة: 17 رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

وعليكم السلام ورحمة الله وبركاته،،

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

وعليكم السلام ورحمة الله وبركاته،،

موضوع في منتهى الروعة والجمال،، من جميع النواحي...

بالمناسبة،، هناك معادلات رياضية تسهل فك بعض الشفرات مثل شفرة قيصر،، ويمكن للشخص صنع معادلته الخاصة...

والكثير من الأمثلة حقًا

-

18-05-2016 11:03 AM #7

- تاريخ التسجيل

- Aug 2010

- المـشـــاركــات

- 4,317

- الــــدولــــــــة

- مغترب

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

مجموع الاوسمة: 47

مجموع الاوسمة: 47

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

وعليكم السلام ورحمة الله وبركاته..

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

وعليكم السلام ورحمة الله وبركاته..

العفو.. وشكرًا لمرورك ^^

شكرًا جزيلاً لك.. يسعدني أنك وجدته كذلك

بالنسبة للتحديات فإجاباتك صحيحة تمامًا ^^

باستثناء السادس والسابع اللذين لم تتمكن من معرفتهما.. لاحظ عدد الحروف في كل كلمة في التحدي السابع فسيساعدك هذا في فك الشفرة

(بعد الحل XD)مبارك عليك

ألفيتك الثالثة

عصا سايتال

شكرًا جزيلاً لك ^^ وأسعدني تطبيقك لعصا سايتال *^*

آمل أن تفيدك الشفرات في حياتك XD

شكرًا جزيلاً لكِ بوح :")

ما شاء الله إجاباتك عن التحديات صحيحة تمامًا ^^

ولا يزال التحدي السادس مفتوحًا ^^

أتعلمين نحن العرب أيضا عندنا شيفرة هل قرأت متن تحفة الأطفال ؟ في نهايتها في البيت التالي توجد شيفرة

أبياته ند بدا لذي النهى تاريخها بشرى لمن يتقنها

.. وإذا اتبعنا التالي

ا ب ج د ه و ز ح ط ي ك ل م ن س ع ف ص ق ر ش ت ث خ ذ ض ظ غ

1 2 3 4 5 6 7 8 9 10 20 30 40 50 60 70 80 90 100 200 300 400 500 600 700 800 900 1000

ند بدا

50 + 4 + 2 + 4 + 1= 61 وهو عدد أبيات متن تحفة الأطفال

بشرى لمن يتقنها

2 + 300 + 200 + 1 + 30 + 40 + 50 + 10 + 400 + 100 + 50 + 5 + 1= 1189 تاريخ النظم

جميل جدًا *^*

لم أسمع بها من قبل.. شكرًا جزيلاً لكِ على الإضافة الرائعة!

شكرًا جزيلاً لكِ بسومة ^^

أسعدني أنكِ استمتعتِ بفك الشفرات

إجاباتك صحيحة تمامًا ^^ بالنسبة للتحدي السادس فكل إشارة تحمل معنى مختلفًا عن البقية..

أعجبتني طريقتك في تحليل التحدي السابع ^^ ولكن ماذا لو لم نجد له حلاً عن طريق الشفرات التي نعرفها؟ أيمكنكِ فك الشفرة بالتخمين والتقريب؟

شكرًا جزيلاً لمرورك اللطيف ^^

-

18-05-2016 11:13 AM #8Abu Aljrah[ ضيف ]

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

موضوع رائع ما شاء الله

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

موضوع رائع ما شاء الله

وجهد طيب

يستحق منتدى المعرفة مثل هذه المواضيع الثرية

-

19-05-2016 04:22 AM #9

- تاريخ التسجيل

- Apr 2014

- المـشـــاركــات

- 3,354

- الــــدولــــــــة

- كندا

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

مجموع الاوسمة: 46

مجموع الاوسمة: 46 رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

تشيزوكو لقد أعياني التحدي السادس مع أنني متأكدة أنه أسهل الجميع بما أنه استغاثة

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

تشيزوكو لقد أعياني التحدي السادس مع أنني متأكدة أنه أسهل الجميع بما أنه استغاثة

لكن لم تعطينا أي تلميح أو بقعة ضوء نسير عليها كما بقية التحديات وبالتخمين لا تكون الإجابة مرضية للذات ><

ربما تكون أي شيء من نداءات الاستغاثة

Save Our Selves أو Save Our Souls "أنقذوا أرواحنا" أو "أنقذوا أنفسنا"

أو أنا تائه في الصحراء أنقذوني أو أرشدونا إلى الطريق الصحيح أو أنا جائع عطش أمدوني بالماء والطعام

أو عندما يئس من الجميع : إلهي أسقط تلك الطائرة ليذوقوا ما ذقناه ...أمزح ^_^

-

19-05-2016 11:42 AM #10

- تاريخ التسجيل

- Aug 2010

- المـشـــاركــات

- 4,317

- الــــدولــــــــة

- مغترب

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

مجموع الاوسمة: 47

مجموع الاوسمة: 47

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

شكرًا جزيلاً لك..

يسعدني أن نال الموضوع إعجابك..

أعتذر يبدو أنني لم أشرح فكرة هذا التحدي جيدًا ><

التحدي السادس أشبه بالتحدي الأول الخاص بالأعلام (يحتاج بحثًا)..

فهذه علامات تم الاتفاق عليها دوليًا لتُستخدم في حالات الإنقاذ بحيث يشكّلها التائهون على الأرض لتشكل رسالةً ما للطائرات..

وكل علامة لها معنى مختلف.. لو أرادوا النجدة وحسب لقاموا بإشعال نار أو كتابة كلمة Help أو SOS ..

ولكن أحيانًا لا تكون الطائرة مجهزة للإنقاذ خاصةً إذا كان عدد التائهين كبيرًا.. أو لا يكون المكان مناسبًا لهبوط طائرة.. لذلك يطلبون من الطائرة ما هم في أمس الحاجة إليه..

سأساعدكم بالعلامة الأولى على سبيل المثال.. الخط الطولي الشبيه برقم 1 يعني: لدينا حالات إصاية خطيرة.. نحتاج إلى طبيب!

وهكذا تحمل كل علامة معنى مختلفًا (وهناك في الواقع علامات إنقاذ أكثر من هذه المذكورة في التحدي ^^)

(وهناك في الواقع علامات إنقاذ أكثر من هذه المذكورة في التحدي ^^)

-

19-05-2016 10:48 PM #11

- تاريخ التسجيل

- Aug 2015

- المـشـــاركــات

- 280

- الــــدولــــــــة

- السعودية

- الــجـــــنــــــس

- ذكر

الـتـــقـــــيـيــم:

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

الموضوع رائع وممتع ، المتعة تكمن في التحدي السابع فهو يعتمد على التحليل والاستنتاج المنطقي

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

الموضوع رائع وممتع ، المتعة تكمن في التحدي السابع فهو يعتمد على التحليل والاستنتاج المنطقي

التحديات كما يأتي :

-

21-05-2016 12:23 AM #12

- تاريخ التسجيل

- Apr 2014

- المـشـــاركــات

- 3,354

- الــــدولــــــــة

- كندا

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

مجموع الاوسمة: 46

مجموع الاوسمة: 46 رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

ممتنة تشيكو باركك الله

-

21-05-2016 02:51 AM #13

- تاريخ التسجيل

- Jun 2013

- المـشـــاركــات

- 898

- الــــدولــــــــة

- السعودية

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

السلام عليكم بصراحة في البداية مافهمت حل الشفرة مع اني احب حل الشفرات لكن الآن بعد ماوضعت الحروف والارقام اعتقد اصبحت مفهومة -

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

السلام عليكم بصراحة في البداية مافهمت حل الشفرة مع اني احب حل الشفرات لكن الآن بعد ماوضعت الحروف والارقام اعتقد اصبحت مفهومة -

-

21-05-2016 10:42 PM #14

- تاريخ التسجيل

- Aug 2010

- المـشـــاركــات

- 4,317

- الــــدولــــــــة

- مغترب

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

مجموع الاوسمة: 47

مجموع الاوسمة: 47

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

شكرًا جزيلاً لك

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

شكرًا جزيلاً لك

التحديات كلها صحيحة تمامًا بما فيها التحدي السادس D=

شكرًا لمشاركتنا إجاباتك ^^

العفو ^^ يسعدني أنكِ تمكنتِ من إيجاد الحل.. الإجابة صحيحة تمامًا ^^

وعليكم السلام ورحمة الله..

يسعدني أنكِ وجدتِها كذلك ^^ شكرًا لمروركِ مجددًا

-

22-05-2016 02:01 AM #15

- تاريخ التسجيل

- Jun 2013

- المـشـــاركــات

- 898

- الــــدولــــــــة

- السعودية

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

السلام عليكم تشيزوكو عرفت الارقام المقابل لها بالاحرف لكن الصفر ماالذي يقابلة من الاحرف وشكرا -

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

السلام عليكم تشيزوكو عرفت الارقام المقابل لها بالاحرف لكن الصفر ماالذي يقابلة من الاحرف وشكرا -

-

22-05-2016 09:54 AM #16

- تاريخ التسجيل

- Aug 2010

- المـشـــاركــات

- 4,317

- الــــدولــــــــة

- مغترب

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

مجموع الاوسمة: 47

مجموع الاوسمة: 47

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

[TABLE="class: cms_table_grid, width: 500, align: center"]

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

[TABLE="class: cms_table_grid, width: 500, align: center"]

[TR]

[TD="align: center"]أ[/TD]

[TD="align: center"]ب[/TD]

[TD="align: center"]ت[/TD]

[TD="align: center"]ث[/TD]

[TD="align: center"]ج[/TD]

[TD="align: center"]ح[/TD]

[TD="align: center"]خ[/TD]

[TD="align: center"]د[/TD]

[TD="align: center"]ذ[/TD]

[TD="align: center"]ر[/TD]

[TD="align: center"]ز[/TD]

[TD="align: center"]س[/TD]

[TD="align: center"]ش[/TD]

[TD="align: center"]ص[/TD]

[TD="align: center"]ض[/TD]

[TD="align: center"]ط[/TD]

[TD="align: center"]ظ[/TD]

[TD="align: center"]ع[/TD]

[TD="align: center"]غ[/TD]

[TD="align: center"]ف[/TD]

[TD="align: center"]ق[/TD]

[TD="align: center"]ك[/TD]

[TD="align: center"]ل[/TD]

[TD="align: center"]م[/TD]

[TD="align: center"]ن[/TD]

[TD="align: center"]هـ[/TD]

[TD="align: center"]و[/TD]

[TD="align: center"]ي[/TD]

[/TR]

[TR]

[TD="align: center"]1[/TD]

[TD="align: center"]2[/TD]

[TD="align: center"]3[/TD]

[TD="align: center"]4[/TD]

[TD="align: center"]5[/TD]

[TD="align: center"]6[/TD]

[TD="align: center"]7[/TD]

[TD="align: center"]8[/TD]

[TD="align: center"]9[/TD]

[TD="align: center"]10[/TD]

[TD="align: center"]11[/TD]

[TD="align: center"]12[/TD]

[TD="align: center"]13[/TD]

[TD="align: center"]14[/TD]

[TD="align: center"]15[/TD]

[TD="align: center"]16[/TD]

[TD="align: center"]17[/TD]

[TD="align: center"]18[/TD]

[TD="align: center"]19[/TD]

[TD="align: center"]20[/TD]

[TD="align: center"]21[/TD]

[TD="align: center"]22[/TD]

[TD="align: center"]23[/TD]

[TD="align: center"]24[/TD]

[TD="align: center"]25[/TD]

[TD="align: center"]26[/TD]

[TD="align: center"]27[/TD]

[TD="align: center"]28[/TD]

[/TR]

[/TABLE]

لا يوجد شيء مقابل للصفر.. فقط الأرقام من 1 إلى 28 .. بعدد الحروف الهجائية ^^

-

23-05-2016 01:34 AM #17

- تاريخ التسجيل

- Apr 2009

- المـشـــاركــات

- 1,003

- الــــدولــــــــة

- السعودية

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

وعليكم السلام ورحمة الله وبركاته

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

وعليكم السلام ورحمة الله وبركاته

الموضوع جدا ممتع

" أحس فيه شفرة مخفية في الموضوع "

تحمست فعلا أفك الشفرات بس الأعضاء ماقصروا ماشاءالله

المهم تمنيت يكون الموضوع تفاعلي ؛ بمعنى

أنه كل مرة تنزلين شفرة ونحاول نفكها

.:.:.:.

ومبارك لك الألفية الثالثة

-

24-05-2016 01:27 AM #18

-

24-05-2016 09:39 AM #19

- تاريخ التسجيل

- Aug 2010

- المـشـــاركــات

- 4,317

- الــــدولــــــــة

- مغترب

- الــجـــــنــــــس

- أنثى

الـتـــقـــــيـيــم:

مجموع الاوسمة: 47

مجموع الاوسمة: 47

رد: ||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||

شكرًا جزيلاً لكِ أسعدني مروركِ كثيرًا ^^

رد: ||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||

شكرًا جزيلاً لكِ أسعدني مروركِ كثيرًا ^^

فكرة موفقة ولا أدري لمَ لم تخطر لي قبلاً ^^"

ربما في مواضيع قادمة بإذن الله..

أشكركِ مجددًا على مروركِ وتعقيبكِ اللطيف

هذه الصفر أُضيفت بعد الجمع..

هذه الشفرة معقدة جدًا لأنها صُنِعت لتكون مستحيلة الكسر إذا لم تمتلكي الورقة التي تحوي الأرقام الكثيرة..

مثلاً في التحدي الذي وضعتُه:

باستخدام قائمة الأعداد أعلاه، هل يمكنك فك الشفرة التالية:

54072

84040

99551

47688

32179

لنفك شفرة السطر الأول معًا.. 54072

الخطوة الأولى هي النظر إلى الرقم الأول في هذه الصورة:

الرقم هو 54048 ..

سنطرح الرقمين (السطر الأول من الشفرة - الرقم الأول في ورقة الأرقام) من بعضهما: 54072 - 54048 = 24

الآن ننتقل لجدول الأرقام والحروف الموجود في ردك.. أي حرف يقابل العدد 24 ؟

الإجابة هي حرف الميم.. إذًا السطر الأول من الشفرة هو حرف م

هناك 5 أسطر، أي أن كلمة الشفرة مكونة من 5 أحرف.. تفكين كل حرف بنفس هذه الطريقة..

السطر الثاني تطرحينه من الرقم الثاني في الورقة.. وهكذا..

أرجو أن تكون الفكرة قد صارت واضحةً الآن ^^ وهذه الشفرة هي الأصعب بالمناسبة XD

-

24-05-2016 07:01 PM #20

- تاريخ التسجيل

- May 2015

- المـشـــاركــات

- 105

- الــــدولــــــــة

- السعودية

- الــجـــــنــــــس

- ذكر

الـتـــقـــــيـيــم:

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

ما شاء الله

رد: ♦||الشفرة والرسائل السرية || MESSAGES IN CODE || الألفية الثالثة||♦

ما شاء الله

عجبتني فكرة الموضوع المميزة

ذكرني بأنمي joker game من أنميات موسم الربيع هذا

كله جواسيس وشفرات (مره حماس تابعوه لا يفوتكم)

وعجبتني فكرة التحديات

المفروض تكرموا اللي فكوا الشفرات بعصا سايتال ^__* خخخ

Loading...

رد مع اقتباس

رد مع اقتباس

![~[ وسام مشارِكة متميزة ]~ ~[ وسام مشارِكة متميزة ]~](http://www.msoms-anime.net/modsimages/S-girl.gif)

المفضلات